تعلم الـ network forensics عن طريق الـ packet filtering في wireshark

مقدمة

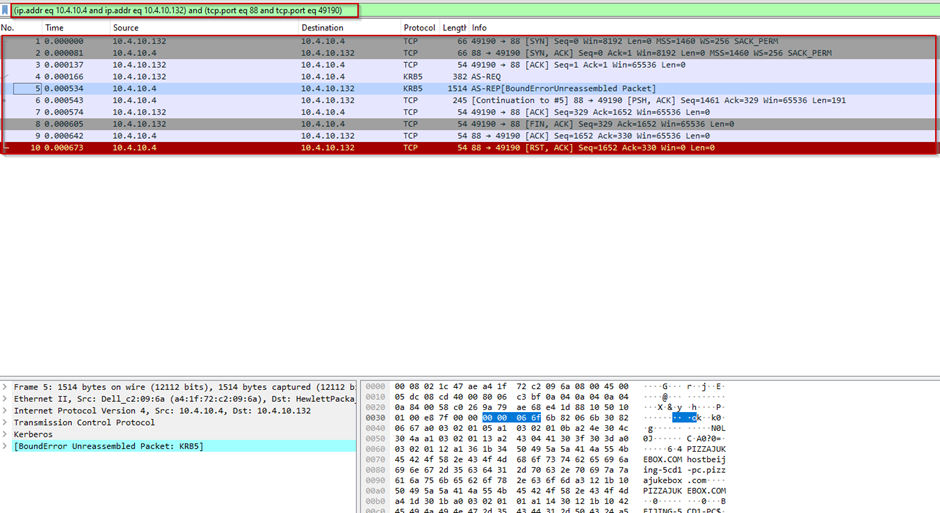

اهلا بكم , سنبدا بالتطرق فى الجزء الثانى من سلسة تعلم الـ Network forensics , فى هذا الجزء سنتعمق في عالم الـ network forensics باستخدام Wireshark ونعرف كيف نصفي (filter) البيانات المعروضة لما يهمنا في التحقيقات لنحقق بفعالية أكثر.

اقرأ ايضا الجزء الأول : مقدمة في تعلم الـ Network Forensics

اقرأ ايضا الجزء الثالث : تعلم الnetwork forensics عن طريق استعمال خاصية الإحصائيات في wireshark

اقرأ ايضا الجزء الرابع : تعلم الـ network forensics باستخدام Wireshark Protocol Streams و استخراج الملفات من الـ pcap

اقرأ ايضا الجزء الخامس : تعلم ال network forensics و التحقيق في حالات هجمات عملية بإستخدام wireshark

التحدي العملي الأول : حل تحدي Web Shell من منصة BTLO

التحدي العملي الثاني : حل تحدي Tomcat Takeover من منصة CyberDefenders

packet filtering في برنامج Wireshark

يقدم Wireshark محرك تصفية packet filter يمكّن المحللين من تضييق نطاق البحث والتركيز على أحداث محددة ذات أهمية.

تتوفر طريقتان متميزتان للتصفية في Wireshark مرشحات الالتقاط والعرض capture and display filters حيث تقوم مرشحات الالتقاط (capture) بالتقاط الحزم التي تلبي معايير مرشح محددة بشكل انتقائي، بينما تسمح مرشحات العرض(display) بعرض وتحليل الحزم بناءً على عامل التصفية المطبق.

الاستخدام الأساسي لمرشحات العرض(display)

تعد عوامل تصفية العرض(display filters) في Wireshark عبارة عن استعلامات محددة مصممة للبروتوكولات المتوفرة في مرجع بروتوكول Wireshark. إنها تمكن المحللين من التحقيق في الأحداث ذات الأهمية .

هناك طريقتان رئيسيتان لتصفية حركة المرور في Wireshark هما

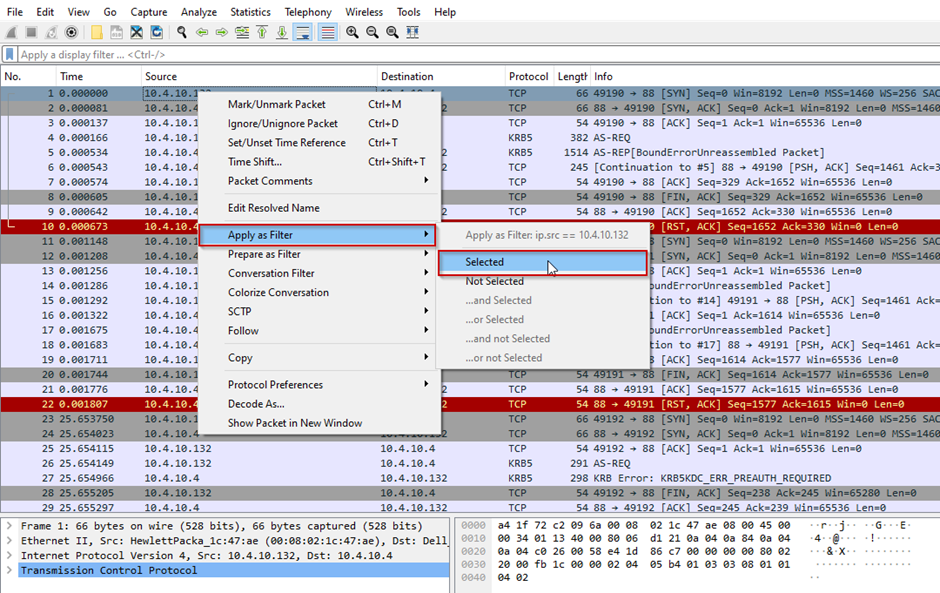

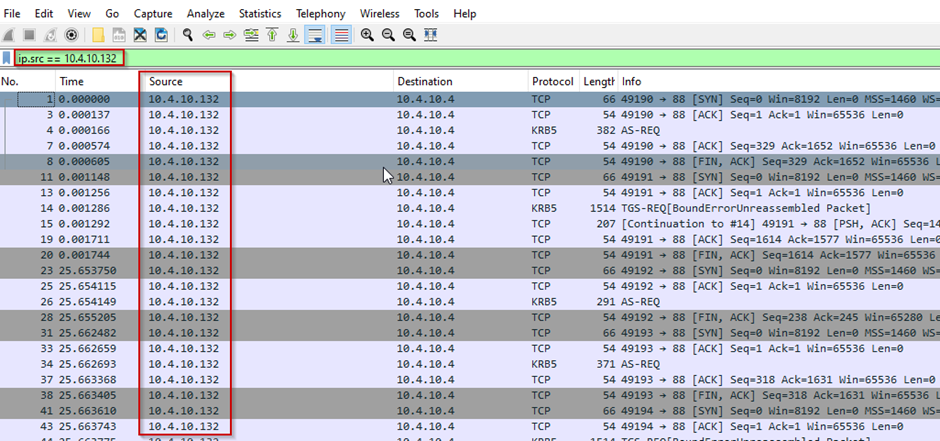

تطبيق كمرشح (apply as filter) : أثناء تحليل ملف الالتقاط، انقر فوق ما يهمك وانقر بزر الماوس الأيمن لتصفية الحزم بناءً على القيمة المحددة. سيقوم Wireshark بإنشاء استعلام الفلتر المطلوب، وتطبيقه، وعرض الحزم ذات الصلة فقط مع إخفاء الباقي.

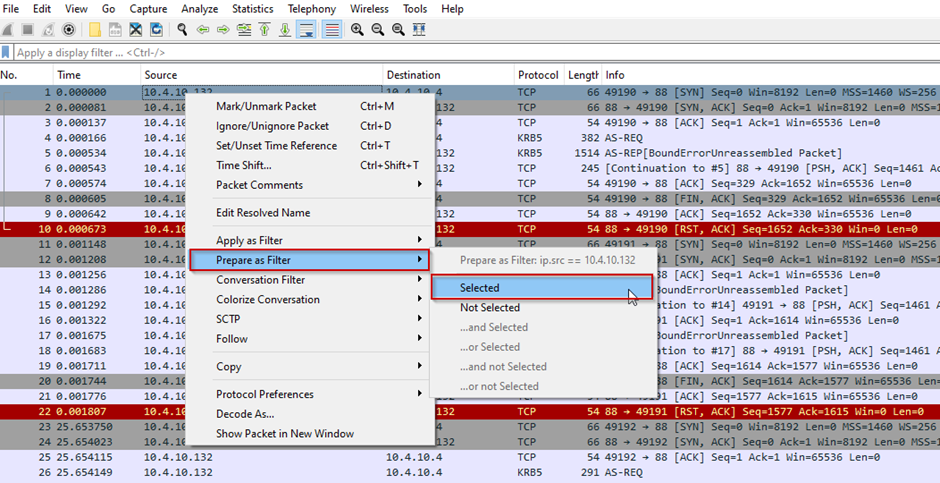

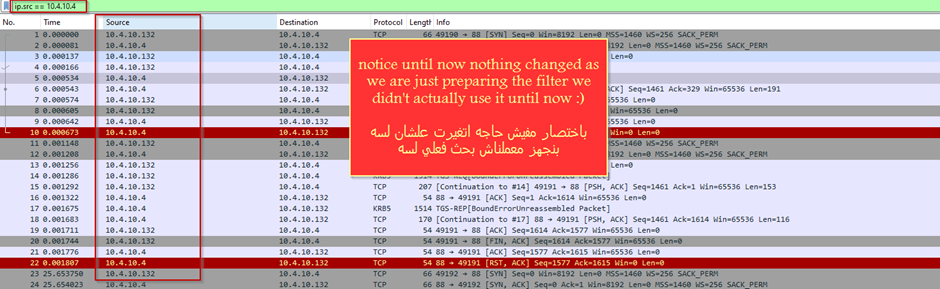

التحضير كمرشح(prepare as filter) : يسمح هذا الخيار للمحللين بإنشاء مرشحات العرض بالنقر على زر الماوس الأيمن. على عكس "apply as filter"، لا يتم تطبيق المرشحات على الفور. بدلاً من ذلك، تتم إضافة الاستعلام المطلوب إلى جزء التصفية، في انتظار أمر التنفيذ (على سبيل المثال، الضغط على Enter) أو خيار تصفية آخر محدد من قائمة النقر بزر الماوس الأيمن.

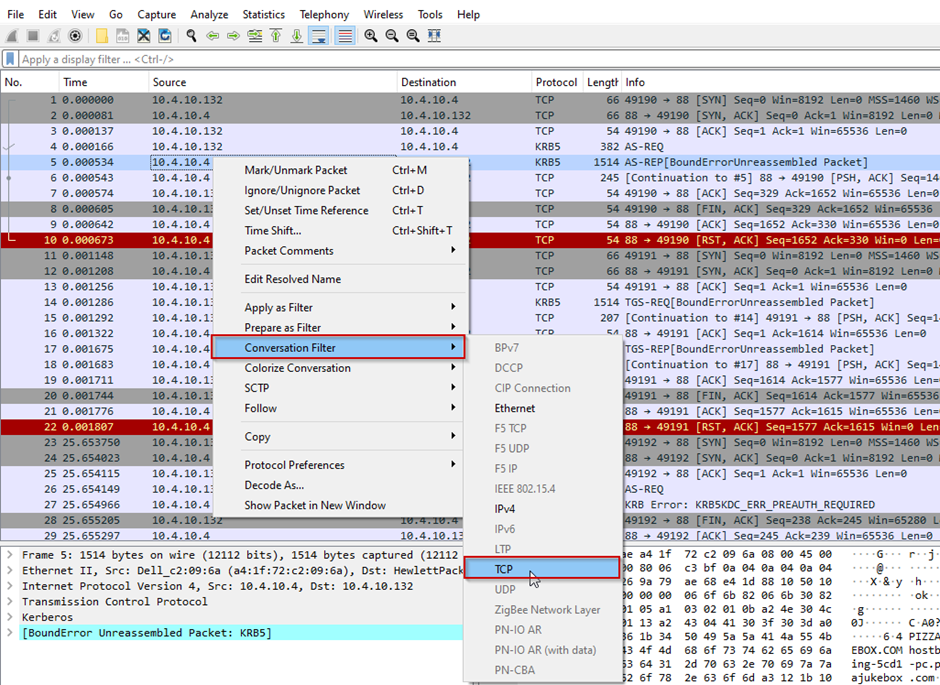

عامل تصفية المحادثة(conversation filter) : تتم تصفية كيان واحد فقط من الحزمة عند استخدام خيار "apply as filter". ومع ذلك، إذا كنت تريد التحقق من رقم حزمة معين مع الحزم ذات الصلة بناءً على عناوين IP وأرقام المنافذ، فإن خيار "conversation filter" يكون مفيدًا. فهو يسمح لك بعرض الحزم المتعلقة بالمحادثة المحددة فقط، مما يسهل التركيز على تفاعلات الشبكة ذات الصلة.

أمثلة للفلاتر المستخدمة

|

Filter |

Symbols |

Examples |

|

equal |

== |

ip.src == 10.4.10.4 |

|

not equal |

!= |

ip.src != 10.4.10.4 |

|

AND |

&& |

ip.src==10.4.10.4 and http |

|

OR |

|| |

ip.src==10.4.10.4 or ip.src==10.4.10.3 |

|

greater than |

> |

frame.len > 30 |

|

less than |

< |

frame.len < 40 |

|

Protocol |

Filter |

|

ARP |

Arp.dst.hw -> MAC Address |

|

HTTP |

http.user_agent contains "Mozilla" -> packet user agent http.host contains "twitter" -> packet host http.request.method==GET -> request method |

|

FTP |

ftp.command -> filter FTP commands ftp.active.cip -> filter active IP address |

|

TCP |

tcp.ack -> Acknowledgement packets tcp.syn -> synchronise packets |

|

ICMP |

icmp.code -> filter ICMP code icmp.data_time -> filter ICMP data timestamp icmp.type -> filter ICMP packets types |

الخاتمة

وهكذا يا صديقي ولله الحمد انتهينا من درسنا الثاني في تعلم التحليل الجنائي للشبكات network forensics أراك في المقالة القادمة إن شاء الله , اسأل الله تعالى أن تكون المادة المشروحة سهلة ميسرة فإن وفقت فمن الله وإن أخفقت فمن عملي وعمل الشيطان نعوذ بالله من شرور أنفسنا ومن شرور أعمالنا ومن الشيطان الرجيم وادعموا إخوانكم المسلمين في فلسطين وإدلب وأفغنستان والإيغور وتركستان الشرقية والسودان وكل مكان بالدعاء والتوبة والطاعات ولا تتهاون أو تخف أبدا من نصرة إخوانك قال رسول الله صلى الله عليه وسلم : إنَّ المُؤْمِنَ لِلْمُؤْمِنِ كَالْبُنْيَانِ يَشُدُّ بَعْضُهُ بَعْضًا. وشَبَّكَ أصَابِعَهُ. الراوي : أبو موسى الأشعري | المحدث : البخاري | المصدر : صحيح البخاري الصفحة أو الرقم: 481 | خلاصة حكم المحدث : [صحيح] وتذكر الغرض من وجودك في الحياة قال تعالى : وَمَا خَلَقْتُ الْجِنَّ وَالْإِنسَ إِلَّا لِيَعْبُدُونِ

المصادر

Fundamentals of Network Forensics

EraDev

EraDev Ghoster-X

Ghoster-X