تم اكتشاف ثغرة أمنية تتعلق بـ Procces Injection تحمل اسم "Pool Party"

مقدمة :

في تطور جديد لتهديدات الأمان على الإنترنت. تم اكتشاف ثغرة أمنية تتعلق بـ Process Injection تحمل اسم "Pool Party" والتي لم يتم اكتشافها بواسطة EDR Solutions . حيث تهدف إلى السيطرة الكاملة على الجهاز المستهدف.

خلفية حول Process Injection :

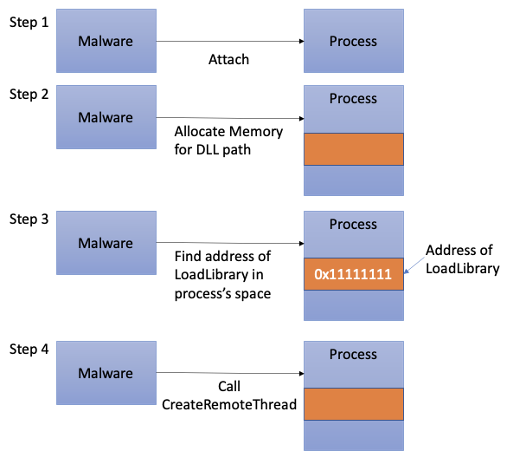

في عالم الأمان السيبراني، تعتبر Process Injection واحدة من الأساليب المتقدمة التي يُستخدمها المهاجمون لتجاوز الإجراءات الأمنية. يشير مصطلح "Process Injection" إلى تقنية يتم من خلالها حقن رموز أو عمليات في ذاكرة البرنامج، مما يسمح للمهاجم بتنفيذ تعليمات خبيثة. تعتبر هذه التقنية فعالة للغاية في تحقيق الوصول غير المصرح به وتجنب الكشف.

مثال : تقنيات Process Injection التي تستخدمها البرامج الضارة

ما هي تقنية استغلال Pool Party :

تسمح هذه التقنية للمتسلل بإدخال تعليمات برمجية ضارة في عملية موجودة. بعد القيام بذلك، يصبح لدى المتسلل سيطرة كاملة على الجهاز المستهدف. لقد تم اكتشاف هذا النوع من الاستغلال من قبل بائعي EDR لسنوات. ومع ذلك، صرح SafeBreach، مبتكرو هذا الاستغلال، أن تقنية Pool Party لا يتم اكتشافها تمامًا بواسطة خمسة من حلول EDR الرائدة.

يشير (EDR (Endpoint Detection and Response إلى فئة من الأدوات المستخدمة لاكتشاف التهديدات على نقاط النهاية والتحقيق فيها. توفر أدوات EDR عادةً إمكانات الكشف والتحقيق وصيد التهديدات والاستجابة لها.

تحليل الضعف: كيف يؤثر وما هي درجة التهديد ؟

جميع إصدارات Windows معرضة للخطر حاليًا. إذا كنت تعتمد فقط على EDR لحماية أنظمتك، فهذه ثغرة أمنية خطيرة.

توصيات للجميع حسب SafeBreach :

يعمل موردو EDR حاليًا على تحديث لمعالجة هذه المشكلة. قم بمراقبة بائع EDR الخاص بك للحصول على مزيد من التعليمات.

خاتمة :

على الرغم من أن EDRs الحديثة قد تطورت للكشف عن تقنيات Injection المعروفة، فقد أثبت بحث أنه لا يزال من الممكن تطوير تقنيات جديدة غير قابلة للاكتشاف ولديها القدرة على إحداث تأثير مدمر.

و للمزيد حول هذا التقرير الأمني، إليكم المصادر التالية. نلتقي في مقالة أخرى وخبر جديد.

EraDev

EraDev Ghoster-X

Ghoster-X