ظهور ثغرة فى اصدار iOS 16 تسمح بالوصول الخفي إلى أجهزة Apple

ما الذى حدث ؟

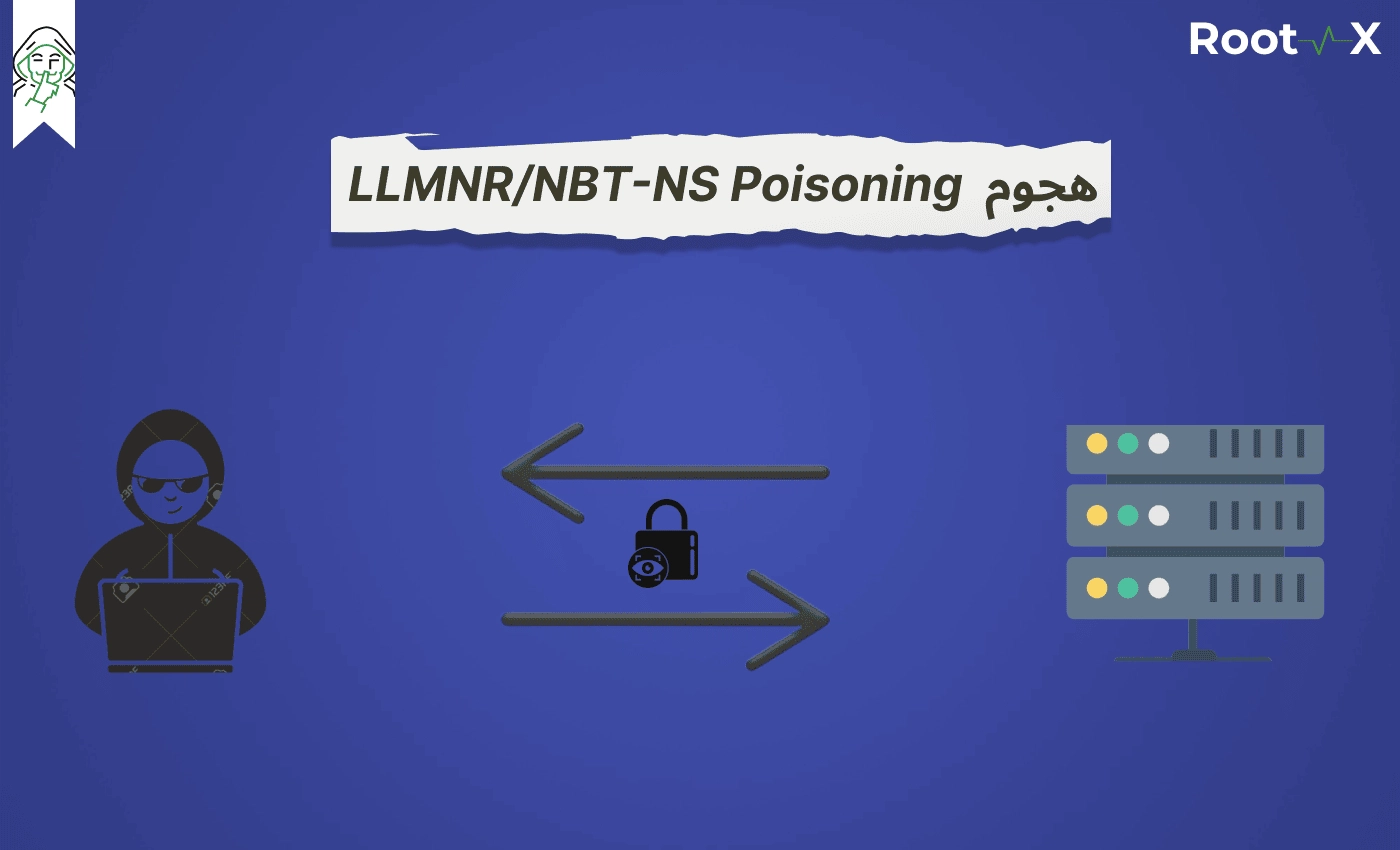

اكتشف باحثو الأمن السيبراني تقنية جديدة تمكن المهاجمين من الوصول إلى اجهزة Apple على نظام iOS 16 من خلال طريقة post-exploit اى بعد مرحلة الأختراق لأستغلال نظام الجهاز المصاب ، حتى عندما يبدو أن الجهاز غير متصل بالإنترنت. تخدع هذه الطريقة الضحية للاعتقاد بأن وضع Airplane او وضع الطيران في أجهزتهم نشط ، بينما يقوم المهاجم بزرع وضع طائرة مزيف يعرض رمز وضع الطائرة ويقطع الوصول إلى الإنترنت لجميع التطبيقات باستثناء التطبيقات الخاصة بهم.

يسمح وضع الطيران، كما يوحي الاسم ، للمستخدمين بإيقاف تشغيل المميزات اللاسلكية في أجهزتهم ، مما يمنعهم بشكل فعال من الاتصال بشبكات الـ Wi-Fi والبيانات الخلوية والبلوتوث بالإضافة إلى إرسال واستقبال المكالمات والرسائل النصية.

ما هى كيفية الأستغلال

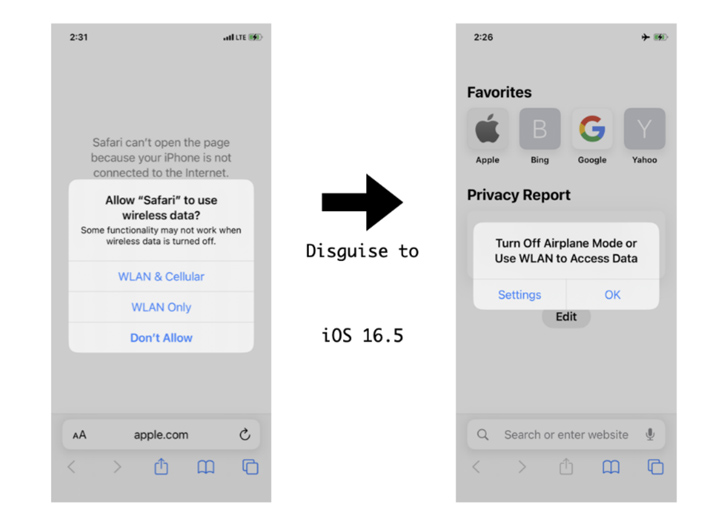

قدمت شركة Jamf هذة الطريقة وتعتمد على اعلام المستخدم بأن وضع الطائرة قيد التشغيل بينما يسمح للمهاجم بالحفاظ بشكل خفى على اتصالة داخل الشبكة من خلال التطبيق المثبت على جهاز الضحية .

Source : The Hacker News

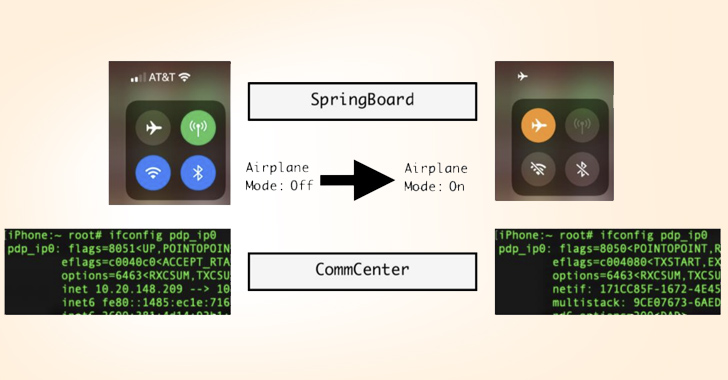

اوضح الباحثون أنه عندما يقوم المستخدم بتشغيل وضع الطيران ، فإن واجهة الشبكة pdp_ip0 (البيانات الخلوية) لن تعرض عناوين الـ IP لـ IPv6 / IPv4 اى ان ليس هناك اى اتصال بالأنترنت .

تدور الحيلة حول برمجية CommCenter مخفية، الذي تمنع الوصول إلى البيانات الخلوية لتطبيقات معينة وتقوم الطريقة على اخفائها فى شكل وضع الطائرة عن طريق تغيير نافذة التنبيه التي تطالب المستخدمين بإيقاف تشغيل وضع الطائرة. ثم تسجل قاعدة بيانات SQL في CommCenter الوصول إلى البيانات الخلوية لكل تطبيق ، مما يسمح بالحظر الانتقائي أو السماح بالوصول إلى شبكة Wi-Fi أو البيانات الخلوية.

Source : The Hacker News

وكما وضحنا ان الهدف من هذا الهجوم هو إنشاء وضع طيران مزيف يحافظ على تغييرات واجهة المستخدم المرتبطة بوضع الطائرة مع السماح بالوصول إلى الإنترنت الى التطبيقات الضارة المثبتة على الجهاز من قبل .

السبيل الى الحماية

وضحت شركة Apple بأن هذا الهجوم لا يتعلق بثغرة أمنية محددة في نظام التشغيل وان هذة الطريقة تسمح للمهاجم بالبقاء داخل النظام المستهدف بعد أن ينجح في اختراقه, ومع ذلك توضح هذه الثغرة الأمنية في iOS 16 أهمية البحث المستمر في تهديدات الأمن السيبراني والحاجة إلى تحديثات فورية لتصحيح مثل هذه الثغرات.

EraDev

EraDev Ghoster-X

Ghoster-X