ظهور ثغرة RCE خطيرة على خدمة Synology VPN Plus

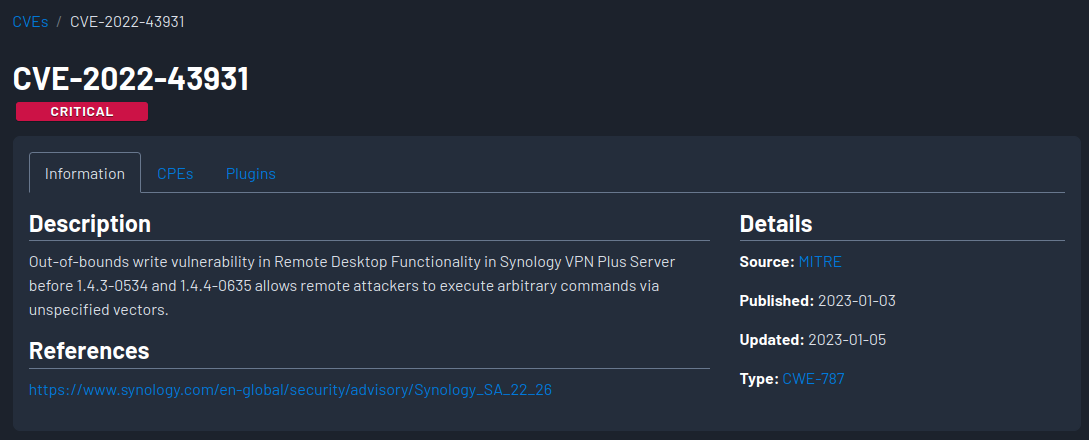

أصدرت الشركة المصنعة لأجهزة NAS التايوانية Synology تحديثًا أمنيًا لمعالجة ثغرة أمنية RCE وتم تصنيفها بـثغرة critical بمعدل CVSS3 10.0, تؤثر الثغرة الأمنية CVE-2022-43931، على منتجات أجهزة راوتر Synology التي يمكن إعدادها كخوادم VPN للسماح بالوصول عن بعد إلى البيانات المخزنة.

ما هي ثغرة CVE-2022-43931 وكيف تعمل ؟

تم اكتشاف هذه الثغرة من قبل فريق Security Incident Response Team (PSIRT) الخاص بشركة Synology تؤثر هذه الثغرة على سيرفر VPN Plus على إصدارات :

- سيرفر VPN Plus لإصدارات SRM 1.2 قبل 0534-1.4.3

- سيرفر VPN Plus لإصدارات SRM 1.3 قبل 0635-1.4.4

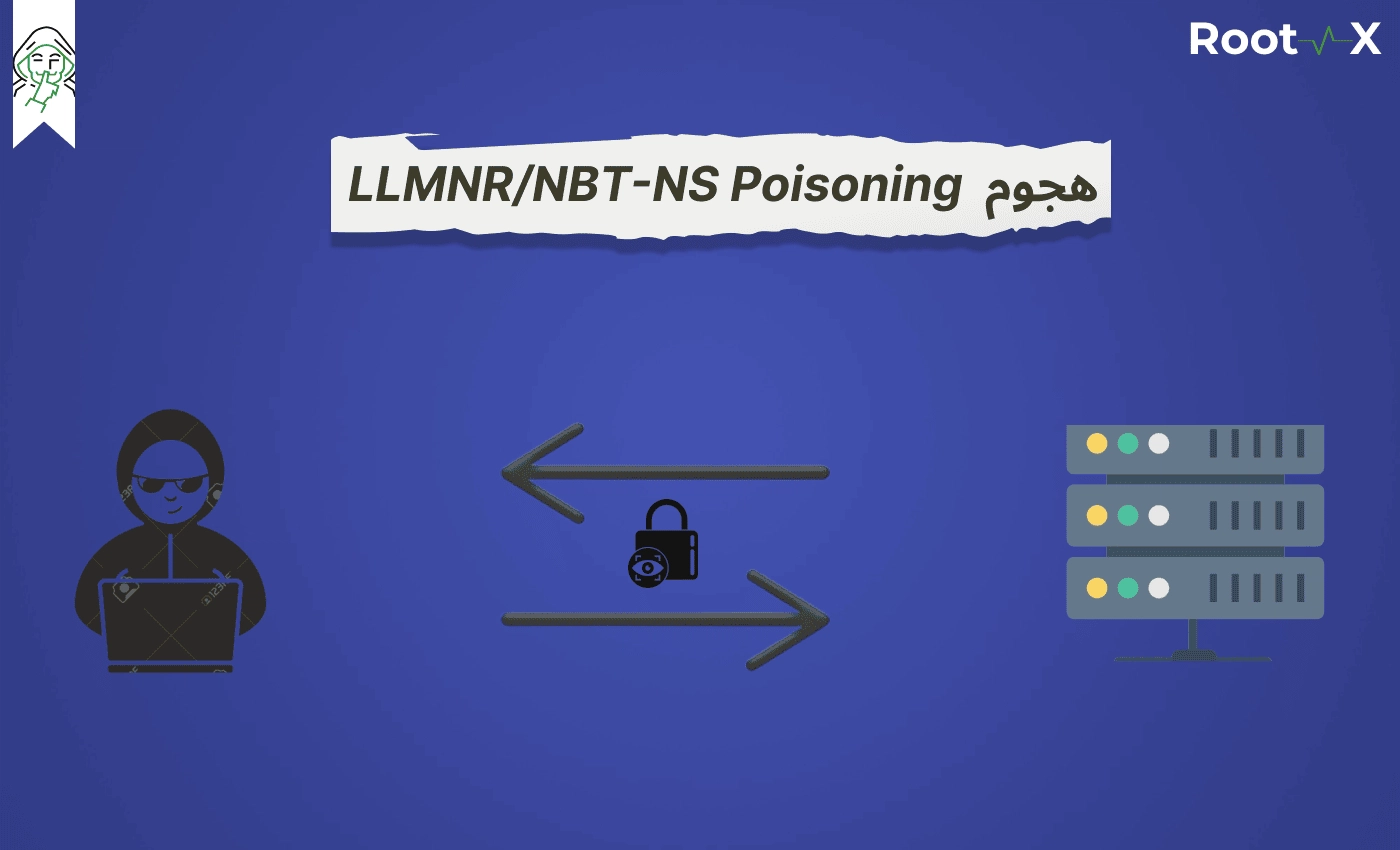

وقد أوضحت الشركة أن استغلال هذه الثغرة يقوم من خلال التحكم عن بعد في إصدارات السيرفر المصابة, قد يسمح الاستغلال الناجح لـ CVE-2022-43931 للمهاجمين عن بُعد بتنفيذ أوامر عشوائية في إصدارات Synology VPN Plus Server المعرضة للخطر, قد تسمح أيضا بقراءة ملفات عشوائية ، وكذلك تنفيذ تعليمات برمجية عن بعد ، وحدوث هجمات حجب الخدمة (DoS).

كيف تعمل أجهزة NAS وكيف يتحكم بها المخترق عن بعد ؟

لمعرفة كيفية عمل هذه الثغرة لا بد من التعرف على أجهزة NAS, تقوم أجهزة NAS بتخزين البيانات ومشاركتها عبر الشبكات وهذه البيانات مصدر اهتمام كبير للمهاجمين, ثم تقوم أجهزة الـ routers بتوصيل الشبكات ببعضهم لكي تقوم الأجهزة بالتواصل مع بعضها وعمل مشاركة للبيانات على الإنترنت, يمكن للمهاجمين إساءة استخدام هذه الميزة في الجهاز المصاب للوصول إلى الشبكات الأخرى, قد يتمكن المهاجمون بعد ذلك من سرقة البيانات الحساسة واستخدام هذه الأجهزة لشن هجمات على أجهزة أخرى.

هل تم إصدار لحل هذه المشكلة ؟

قد قامت شركة Synology بإصدار جديد لتحديث نظام VPN Plus وقد صدرت به الحل لهذه الثغرة الأمنية بإصدار 0534-1.4.3 لنظام SRM 1.2 وإصدار 0635-1.4.4 لنظام SRM 1.3 قم بالتحديث المباشر للنظام حتى تقى نفسك من هذه الهجمات . والسلام ختام :)

References:

- shorturl.at/qEQRZ

- shorturl.at/BINV6

- shorturl.at/cdep9

- shorturl.at/qIJ47

EraDev

EraDev Ghoster-X

Ghoster-X