IPS And IDS | أنظمة كشف التسلُل وأنظمة منع التسلُل

أصبحت التهديدات والهجمات الأمنية مثل أختراقات الشبكة و أختراق السياسة والفيضانات المرورية "Traffic flooding" أمراً شائعاً، لذلك مسؤولي الشبكات دائماً يحتاجون إلي أدوات لحماية شبكاتهم، و منع المهاجمين و المتسللين من الوصول إلي الشبكة، قد تحدثنا سابقاً في مقالة أُخري عن تلك الأدوات، يمكنك قراءة المقالة من هنا؛ ولكن في هذه المقالة سنتحدث بشكل أعمق عن نوع من تلك الأدوات وهي IDS و IPS وما الفرق بينهما، ومتي نستخدم كلاً منهما.

أولاً الـ IDS:

اختصاراً لـ Intrusion Detection System أو نظام كشف التطفُل و هو نظام يتم وضعه في الشبكة لأكتشاف تهديدات الأمن السيبراني للمؤسسة وهو نظام للمراقبة والتنبية فقط.

كيف يعمل؟

يقوم بالبحث في الـ Traffic عن أي نشاط مشبوه وذلك عن طريق قائمة من الـ Signatures للتهديدات المعروفة ليقوم بالتعرف عليها اذا ما حدثت ويقوم بالابلاغ وإنشاء تنبيه بوجود تسلل فيقوم فريق الأمن المسؤل بالتحقيق في الحادث وأتخاذ الإجراءات اللازمة لمنع هذا التسلل أو الهجوم.

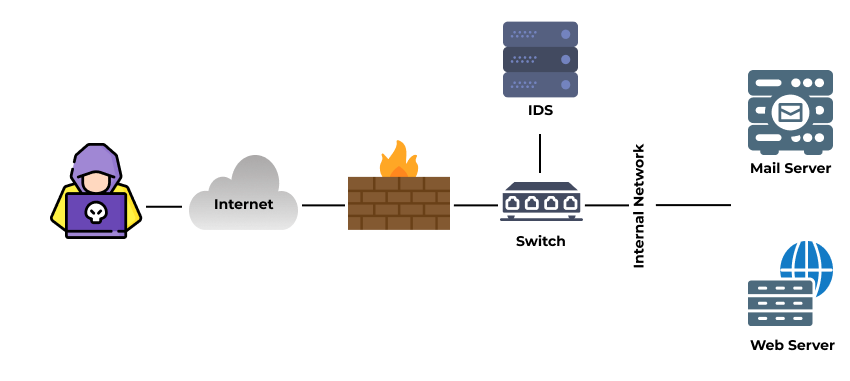

يتم وضع الـ IDS خارج مسار الأتصال في الشبكة الداخلية (أي أن الـ Traffic لا يمر مباشرة به ولكن يتم إرسال نسخة منه) ليعمل كنظام لكشف التطفل وليس لمنعه، والصورة السابقة توضع ذلك.

أنواع الـ IDS:

- (Network-based Intrusion Detection System (NIDS: يتم وضعه لمراقبة الـ Traffic المار من وإلي الشبكة والكشف عن أي نشاط مشبوه.

- Host-based Intrusion Detection System (HIDS): يتم وضعه في أجهزة الكمبيوتر المتصلة بالشبكة (الداخلية)، لمراقبة الـ Traffic الذاهب من وإلي تلك الأجهزة حيث يمكنه أكتشاف الحزم الضارة "Network Packets" المرسلة في الشبكة الداخلية للمؤسسة، بما في الكشف عن أي جهاز مصاب يحاول التطفل علي الأجهزة الأخري.

- Anomaly-Based Intrusion Detection System (AIDS): يعتمد هذا النوع علي طريقة ونظام معين حيث يتم تحليل الـ Traffic المستمر الخاص بالشبكة ويحلل النمط الخاص بها طبقاً للمعايير المحددة مسبقاً ويقوم بتنبية المسئولين إلي السلوك غير المعتاد الذي يحدث في الـ Traffic، الأجهزة، الـ Ports، والبروتوكولات..

- Signature-Based Intrusion Detection System (SIDS): تعتمد تلك الأنظمة بشكل كبير علي قواعد البيانات التي تحتوي علي مجموعة كبير من التوقيعات "signatures" الخاص بهجمات أو تهديدات سابقة ومعروفة، فتقوم تلك الأنظمة القائمة علي الـ signatures بمراقبة جميع الـ Network Packets والكشف عن أي برمجيات خبية "Malwares" أو تهديدات محتملة من خلال تتطابق الـ signatures مع الأنشطة والبرمجيات الخبيثة التي تحدث.

ثانياً الـ IPS:

اختصاراً لـ Intrusion Prevention System أو نظام منع التطفل ويسمي أيضاً نظام الكشف عن التسلل ومنعه وهو نظام يتم وضعه في الشبكة لمنع أي هجوم أو تسلل محتمل بناءً علي الخصائص المعطاه للـ Host و الـ Signatures، علي عكس الـ IDS يقوم الـ IPS بإتخاذ الإجراءات اللازمة فيقوم بجمع المعلومات عنها والإبلاغ عنها ومحاولة منع ومعالجة تلك التهديدات وإيقافها.

كيف يعمل؟

يقوم بستجيل المعلومات التي تمت ملاحظتها وإخطار مسؤلي الأمن في المؤسسة بالأحداث التي تمت ملاحظتها، وإنشاء التقارير، كما يعمل علي التصدي للتسلل ومحاولة إيقافه أو تغيير محتواه وذلك طبقاً لتقنيات مختلفة.

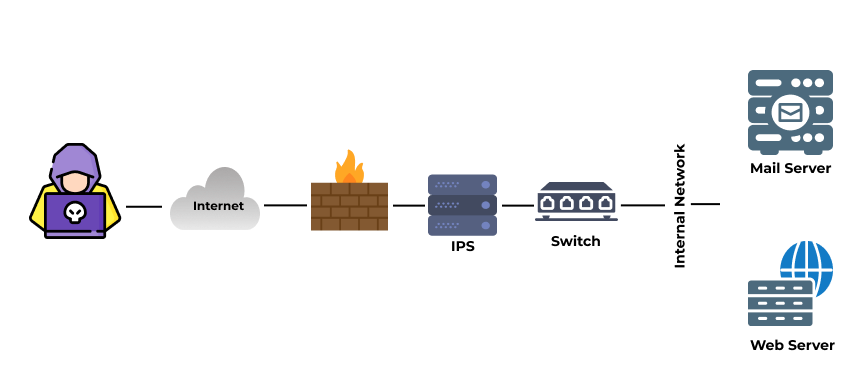

يتم وضعه في مسار الـ Traffic حيث يمر منه الـ Traffic ودوره أن يقوم بتحليله وكشف التسلل والتصدي له قبل وصول التهديد إلي الشبكة الداخلية.

أنواع الـ IPS:

- Network-based intrusion prevention system (NIPS): يقوم بمراقبة الشبكة بالكامل وتحليل الـ Traffic وكشف المشبوه منه ومنعه.

- Host-based intrusion prevention system (HIPS): يعمل علي مراقبة الـ Traffic الخاص بجهاز معين وتحليله وكشف المشبوه منه ومحاولة التصدي له.

- Network behavior analysis (NBA): يفحص الـ Traffic الخاص بالشبكة لتحديد وكشف التهديدات التي تسبب تدفقات عالية في الشبكة كـ هجوم حجب الخدمة، وأشكال مختلفة من الـ Malwares وأنتهاكات السياسة.

- Wireless intrusion prevention system (WIPS): يقوم بمراقبة الـ Traffic للشبكة اللاسلكية.

الأستنتاج:

- الـ IDS لا يتم وضعه في مسار الـ Traffic فيقوم بأكتشاف التهديد والإبلاغ عنه والتنبيه لكي يتم منعه.

- الـ IPS يتم وضعه في مسار الـ Traffic فيقوم بالكشف عنه والإبلاغ ومحاولة التصدي له أو تغيير محتواه وإسقاط الهجمات الضارة.

- يمكن أن تعمل كلاً من أنظمة IPS و IDS معاً لتحقيق حماية كافية للتصدي للهجمات والتسلل الضار.

وإلي هنا عزيزي القارئ نكون قد أنهينا مقالتنا ونأمل أن تكون قد أستفدت فهدفنا أن نستفيد ونُفيد، فلا تنسي أن تشاركنا بتعليقاتك وتلقي نظره علي المصادر، دمت في سلام

References:

EraDev

EraDev Ghoster-X

Ghoster-X